Decoder in Burp Suite

Il Decoder è un tool che ci aiuterà a capire la logica dietro un valore apparentemente cifrato. Molto spesso, non avendo a disposizione il codice sorgente dell'applicazione da analizzare, dobbiamo capire se è possibile ricavare qualcosa di utile da un cookie, un token o un id di sessione.

Applicazioni di utilizzo:

- Multiple per assessment in gray/black box

Si possono caricare valori in 2 modi:

- Copiando ed incollando sul pannello “Decoder”

- Selezionando il valore dalla richiesta/risposta e col pulsante destro del mouse “Send to Decoder”

L'interfaccia di questo tool è abbastanza intuitiva. Si parte da una stringa, e si utilizzano i menu a destra:

- Decode as

- Encode as

- Hash

Nell'immagine possiamo vedere il valore trovato all'interno di un cookie. Apparentemente la stringa “64475...” non ha alcun significato, ma se la convertiamo da hex in ascii otteniamo un base64 che decodificato ci dà la stringa “test” (l'username dell'utente autentificato nel sistema).

Sequencer in Burp Suite

Il Sequencer è nato con lo scopo di inviare una stessa richiesta centinaia di volta con lo scopo di analizzare le differenze in una piccola parte della risposta del server.

Applicazioni di utilizzo:

- Robustezza dei tokens: Quanto è sicuro un ID di sessione o un nonce CSRF? Il Sequencer fa al caso nostro.

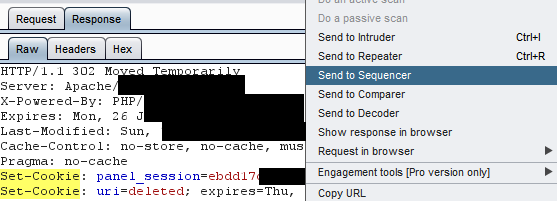

Prendiamo in esempio un pannello di login, che imposta un id di sessione dopo aver verificato la validità delle credenziali. Effettuiamo il login dal browser e tramite burp prendiamo la risposta del server in cui viene impostato il cookie. Clicchiamoci col pulsante destro → Send to Sequencer:

Spostiamoci sulla Tab del Sequencer ed impostiamo il Token location (il dato che dobbiamo analizzare). Di default possiamo scegliere se analizzare un cookie, una form oppure possiamo specificarlo manualmente con “Cusom Location”. Nel nostro caso stiamo analizzando il cookie “panel_session”. Clicchiamo su “Start live capture” per iniziare a collezionare i dati. Si aprirà una finestra che ci dirà il progresso e quanti tokens sono stati raccolti fino a quel momento. Questa operazione continuerà a lungo se non la fermiamo manualmente tramite l'uso del pulsante “Stop”. Minimo 50/100 tokens sono necessari per un'analisi accurata.

Uno dei risultati che preferisco è il “FIPS monobit” che analizza la distribuzione degli uni e degli zeri su ogni porzione del bit. Se il dato è stato generato casualmente, il numero degli uni e degli zero è approssimativamente uguale.

I risultati sono visibili in forma grafica. Ci viene inoltre segnalato il minimo valore che garantisce la casualità del dato (Fips pass level). Nel nostro caso la maggior parte dei tokens si trovano sopra la soglia del 25%, il che garantisce un altissimo livello di casualità.

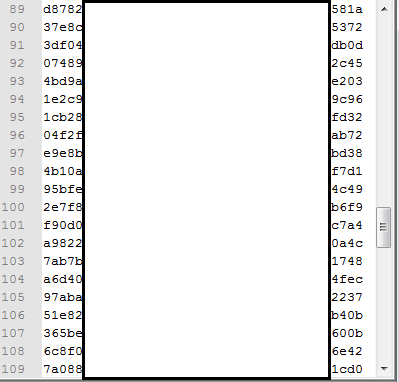

Infine anche un controllo “manuale” dei tokens è necessario per escludere falsi positivi nei risultati. Basterà cliccare su “Save tokens” o su “Copy Tokens”:

Per una descrizione dettagliata di tutti gli altri test vi rimando alla documentazione ufficiale del Sequencer.

Se vuoi aggiornamenti su Server inserisci la tua email nel box qui sotto: