In questo articolo vedremo come utilizzare al meglio BackBox Linux, una distribuzione made in Italy orientata al penetration testing. Il progetto nasce dalla necessità di avere un sistema operativo flessibile ed ottimizzato per condurre vari test di sicurezza. Grazie alla sua semplicità di utilizzo si configura come un utile strumento sia per i professionisti del settore, sia per coloro che si avvicinano per la prima volta al mondo della sicurezza informatica. Vediamo brevemente quali sono le principali caratteristiche della distribuzione.

BackBox Linux nella sua versione attuale (1.05) è basata su Ubuntu Lucid e da essa eredita stabilità e robustezza. Un ambiente desktop completo ed un uso semplificato delle risorse la rendono adatta a situazioni in cui la velocità è un fattore cruciale. Di seguito i requisiti minimi richiesti:

- processore a 32 o 64 bit

- 256 MB di RAM

- 2 GB di spazio su disco

- scheda grafica che supporti la risoluzione di 800×600

- CD-ROM drive o USB

Modalità Live

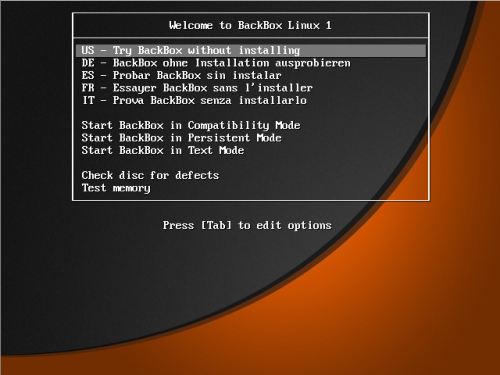

Vediamo ora come avviare per la prima volta la nostra BackBox Linux utilizzando la modalità Live e senza dunque compromettere l'integrità dei dati sul nostro Hard Disk. Dopo aver scaricato il file ".iso" dal sito ufficiale

Si possono notare varie voci, le prime cinque servono per avviare la distribuzione in base alla relativa localizzazione. Dopo aver selezionato la lingua italiana

Le successive tre voci del menu si dimostrano utili in particolari circostanze, vediamole in dettaglio:

Start BackBox in Compatibily Mode

Questa modalità rende possibile l'avvio del sistema anche in caso di problemi dovuti ad incompatibilità hardware. Se il nostro computer ha difficoltà ad avviare BackBox la "modalità compatibile" può essere la soluzione.

Start BackBox in Persistent Mode

La "modalità persistente" è particolarmente utile qualora si abbia la necessità di salvare le modifiche fatte durante l'utilizzo di BackBox. Questo significa che tutte le personalizzazioni come il layout della tastiera, tools istallati e preferenze, rimarranno salvate sul drive. È necessario dunque disporre di una penna USB di almeno 1 GB.

Start BackBox in Text Mode

Può capitare di trovarsi ad effettuare test fuori sede e l'unico computer a nostra disposizione ha un hardware limitato che ci rallenta le operazioni. Piuttosto che avviare BackBox in modalità grafica, potremmo utilizzare i vari tools che questa distribuzione ci mette a disposizione direttamente da console.

Chi però non ha piena padronanza del sistema potrebbe avere problemi ad individuare i tools necessari per effettuare le varie tipologie di test... Per ovviare a questo problema è disponibile un menu testuale pensato e realizzato proprio per questo scopo:

backbox@backbox:~$ ls -l /backbox/ denial_of_service maintaining_access miscellaneous network_mapping privilege_escalation vulnerability_assessment web_application_analysis wireless_analysis

In questo menu sono volutamente linkati solo i programmi testuali, non saranno dunque presenti tutti quei softwares che avviano una interfaccia grafica. Se in seguito si avrà la necessità di avviare BackBox in modalità grafica non sarà necessario riavviare il sistema ma basterà digitare:

backbox@backbox:~$ startx

Installazione

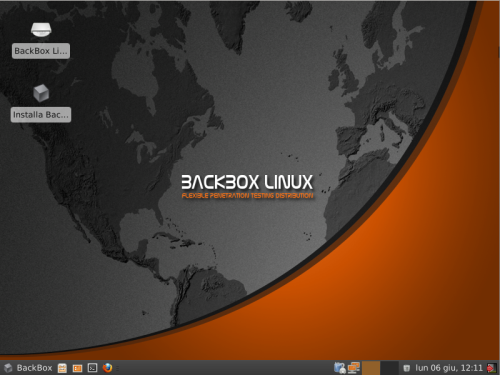

L'installazione di BackBox Linux su Hard Disk è davvero molto semplice. La prima cosa da fare è avviare il computer e selezionare il boot da CR-ROM/USB. Selezionare la voce "Prova BackBox senza installarlo" e una volta caricato l'ambiente grafico basterà cliccare sull'icona del desktop "Installa BackBox Linux". La procedura di installazione ci guiderà passo passo. Quando sarà terminata apparirà una finestra che richiederà il riavvio del computer.

(clic per ingrandire)

Configurazione

Nonostante la distribuzione non necessiti di ulteriori configurazioni, vediamo come sia semplice effettuare alcune personalizzazioni. BackBox mette a disposizione dei propri utenti anche un secondo window manager: Fluxbox. Per installarlo diamo da terminale dare il seguente comando:

sudo apt-get install backbox-fluxbox

Al riavvio del sistema basterà selezionare "fluxbox" nel menu di GDM.

Se preferiamo è possibile cambiare lo stile di xterm, basterà creare o modificare il file "~/.Xresources" nella nostra home directory, ad esempio:

XTerm*background: black XTerm*foreground: white XTerm*cursorColor: orange XTerm*scrollBar: false

Una personalizzazione molto utile per chi si cimenta nel wardriving o per chi vuole analizzare la sicurezza delle reti WiFi è installare i compat-driver patchati per l'injection. Questi driver aumentano le prestazioni della nostra scheda wireless ma in alcuni casi potrebbero risultare troppo aggressivi e creare dunque problemi all'utente:

Per installare i driver basterà effettuare i seguenti passaggi:

Download ed estrazione dei driver

cd /usr/src/ sudo wget http://wireless.kernel.org/download/compat-wireless-2.6/compat-wireless-2.6.tar.bz2 sudo tar -jxf compat-wireless-2.6.tar.bz2 cd compat-wireless-*

Download ed applicazione delle patch

sudo apt-get install patch sudo wget http://patches.aircrack-ng.org/mac80211.compat08082009.wl_frag+ack_v1.patch sudo patch -p1 < mac80211.compat08082009.wl_frag+ack_v1.patch sudo wget http://patches.aircrack-ng.org/channel-negative-one-maxim.patch sudo patch ./net/wireless/chan.c channel-negative-one-maxim.patch

Compilazione ed installazione dei driver

sudo apt-get install linux-headers-generic linux-source sudo make sudo make install

Al riavvio del sistema tutto dovrebbe funzionare alla perfezione. Qualora si dovessero riscontrare problemi sarà possibile ripristinare lo stato precedente seguendo questi semplici passaggi:

Disinstallazione dei driver

$ cd /usr/src/compat-wireless-* $ sudo make uninstall

Tools/Servizi

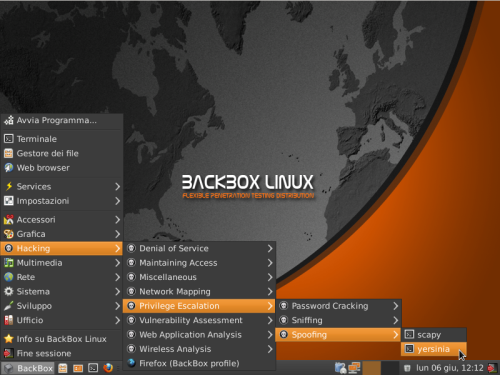

Cliccando sul menu è possibile visualizzare la voce "Hacking", i tool presenti al suo interno sono organizzati per categoria, basterà selezionare il menu di nostro interesse per avere una lista di tutti i programmi installati.

Queste sono alcune delle categorie attualmente disponibili:

- Denial of Service

- Network Mapping

- Privilege Escalation

- Password Cracking

- Sniffing

- Spoofing

- Vulnerability Assessment

- Exploitation

- CMS Scanners

- Wireless Analysis

- Cracking

- DoS

Per una lista completa dei tool presenti nel repository di BackBox vi rimando alla pagina ufficiale su Launchpad

I programmi sono facilmente installabili sia tramite Synaptic che da linea di comando (sudo apt-get install nomepacchetto). Un'altra caratteristica del menu è la voce relativa ai "Servizi" attivabili con un semplice click del mouse. Sarà dunque possibile avviare o stoppare il server ssh, lighttpd

Un esempio pratico del suo utilizzo è il seguente: si vuole utilizzare BackBox per navigare in maniera anonima tramite Firefox

Decidiamo infine di utilizzare il profilo BackBox di Firefox in modo da avere a nostra disposizione alcuni utili addon. Infine clicchiamo su "Hacking - Firefox (BackBox Profile)".

Per chi volesse approfondire l'utilizzo di questa distribuzione, ulteriori guide, tutorial e documentazione sono disponibili online sul sito ufficiale del progetto