Quando lavoriamo su progetti in Replit che coinvolgono API, database o chiavi sensibili, dobbiamo fare molta attenzione a non esporre queste informazioni nel nostro codice. Per fortuna, Replit ci offre una funzionalità comoda e sicura chiamata Secrets, che ci permette di salvare e usare variabili d’ambiente senza condividerle pubblicamente.

Perché usare i Secrets in Replit

Le chiavi di accesso ai servizi esterni, come le API di pagamento, di messaggistica o di database, non devono mai essere scritte nel file .py o .js del progetto. Se lo facciamo, rischiamo di esporle accidentalmente a chiunque abbia accesso al codice, specialmente se pubblichiamo il Repl o lo sincronizziamo con un repository GitHub. Utilizzando i Secrets, invece, possiamo salvare questi valori in modo nascosto, mantenendoli accessibili solo all’ambiente di esecuzione del nostro Repl. È una soluzione ideale per lavorare in team, perché ciascun collaboratore può avere i propri valori locali delle stesse variabili, senza conflitti.

GUI dei Secrets di Replit

La GUI dei Secrets di Replit è uno strumento integrato nell’ambiente di sviluppo che ci permette di gestire in modo semplice e sicuro variabili d’ambiente contenenti informazioni sensibili, come chiavi API, token di accesso o credenziali. Grazie a questa interfaccia grafica, possiamo aggiungere, modificare o rimuovere Secrets senza mai scriverli nel codice, evitando così il rischio di esporli accidentalmente. È pensata per offrire una gestione immediata e intuitiva dei dati riservati, direttamente all’interno del nostro workspace, garantendo sicurezza e praticità anche nei progetti collaborativi. Per per gestire i Secrets mediante il workspace di Replit bisogna seguire questi passaggi direttamente nell'interfaccia.

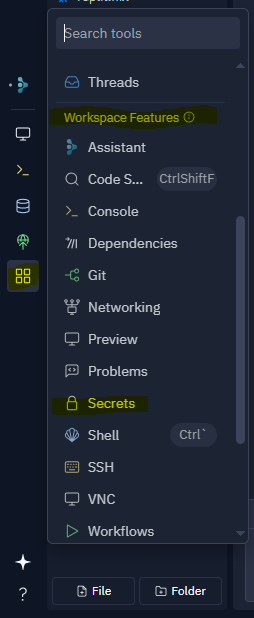

Per prima cosa bisogna cliccare sul menu in basso a sinistra, come mostrato in figura e cercare sotto "Workspace Features", la voce "Secrets":

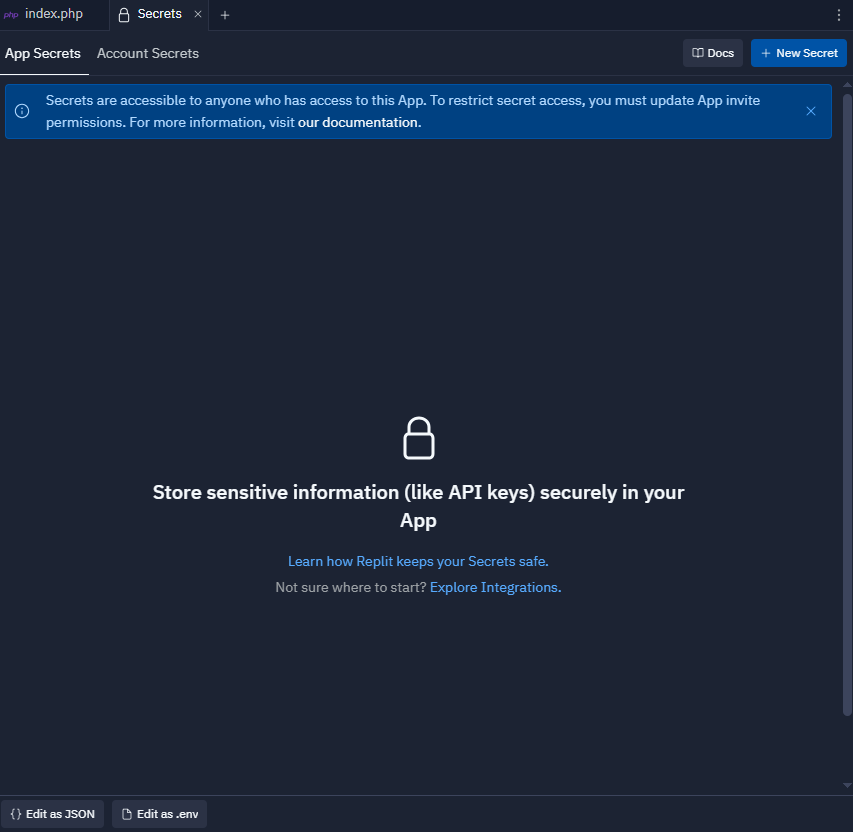

Vedremo che si aprirà un tab relativo ai Secrets, come mostrato in basso:

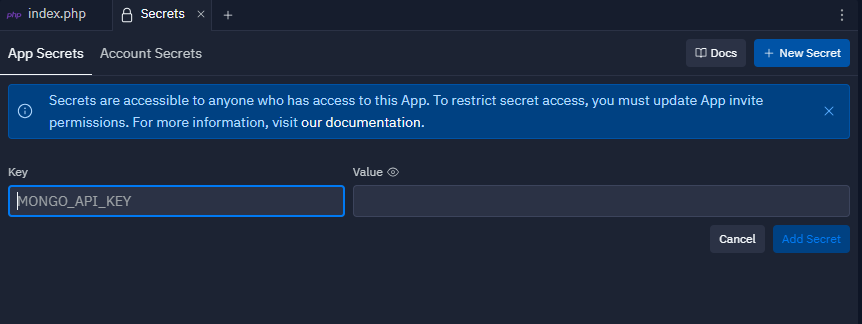

Una volta aperto il pannello "Secrets", cliccando su "+ New Secret" vediamo due campi:

- Key è il nome della variabile d’ambiente (es.

API_KEY). - Value è il contenuto segreto, ad esempio una chiave API o una password.

Scriviamo entrambi i valori, poi clicchiamo sul pulsante "Add secret".

Dopo averlo aggiunto, il Secret sarà salvato nel nostro ambiente, ma non sarà visibile nel codice e non sarà accessibile ad altri utenti, nemmeno ai collaboratori.

Se vogliamo cancellare un Secret, ci basta cliccare sull’icona del cestino accanto alla voce che vogliamo eliminare nel pannello.

Per modificarlo, dobbiamo cancellarlo e aggiungerne uno nuovo con lo stesso nome ma un valore aggiornato.

Come accediamo ai Secrets

Nel nostro script, possiamo accedere ai Secrets come faremmo con qualsiasi variabile d’ambiente. Possiamo accedere al Secret usando os.environ o os.getenv (in Python) oppure process.env (in JavaScript/Node.js). In Python possiamo usare il modulo os per leggerli. Se siamo sicuri che la variabile sia sempre presente, possiamo usare os.environ["NOME_VAR"]. In alternativa, os.getenv("NOME_VAR") ci permette di gestire anche i casi in cui la variabile non esista, evitando errori a runtime.

Ecco un esempio:

import os

api_key = os.getenv("API_KEY")

if api_key:

print("Chiave trovata:", api_key)

else:

print("Chiave non trovata")Quando usiamo i Secrets, è importante ricordare che non vengono salvati all’interno del codice sorgente, quindi ogni utente del progetto dovrà aggiungerli manualmente nel proprio ambiente. Anche se condividiamo il Repl con un collaboratore, le nostre chiavi non saranno accessibili a meno che lui non le inserisca da sé. Inoltre, i Secrets non funzionano nei Repl pubblici con funzionalità “Always On” se non li abbiamo configurati correttamente nel nostro account. Questo approccio è semplice, efficace e perfettamente compatibile con l’uso dei Secrets di Replit.

Livelli di gestione dei Secrets

Quando lavoriamo su Replit, abbiamo la possibilità di gestire i Secrets su più livelli, a seconda del contesto in cui ci troviamo e del tipo di progetto che stiamo sviluppando. Capire le differenze tra App Secrets, Account Secrets e le opzioni per la visibilità è fondamentale per mantenere la sicurezza dei nostri dati sensibili e garantire una collaborazione fluida e controllata.

Manage App Secrets

Partiamo da Manage App Secrets. Questi sono i Secrets specifici di un singolo Repl, ovvero di una singola applicazione. Quando aggiungiamo un Secret attraverso la GUI all’interno di un determinato progetto, stiamo creando un App Secret. Questo tipo di variabile d’ambiente è accessibile solo all’interno di quel Repl e non è condiviso con altri progetti.

È la modalità più comune che utilizziamo quando stiamo lavorando su un'applicazione con delle credenziali uniche, per esempio una chiave API di OpenAI, un token di Telegram, o le credenziali di accesso a un database remoto. La cosa importante da ricordare è che gli App Secrets non si trasferiscono automaticamente se cloniamo il progetto o lo copiamo in un altro workspace: dovremmo reimpostarli manualmente. Questo è utile anche per motivi di sicurezza, perché ci evita di propagare inavvertitamente chiavi riservate.

Manage Account Secrets

Poi abbiamo i Manage Account Secrets, cioè i secrets a livello di account personale. Questi li possiamo gestire dalla dashboard del nostro profilo, non da un singolo Repl. Sono molto utili quando utilizziamo le stesse chiavi in più progetti. Ad esempio, se lavoriamo spesso con l’API di GitHub o con un database cloud personale, possiamo salvare la chiave una volta sola come Account Secret e richiamarla in ogni Repl dove ci serve. Questo ci fa risparmiare tempo e mantiene la coerenza tra i progetti. Tuttavia, è importante sapere che, per impostazione predefinita, questi Secrets non sono automaticamente visibili in tutti i Repl.

Dobbiamo autorizzare esplicitamente i progetti a utilizzare determinati secrets a livello di account.

Visibilità dei Secrets in Replit

Infine, parliamo della visibilità dei Secrets. Replit fa in modo che nessun Secret sia visibile nel codice sorgente, nei log o nei file del progetto. Anche quando condividiamo un Repl con altri collaboratori, i Secrets che abbiamo impostato nel nostro account o nella nostra sessione non saranno visibili o accessibili da altri utenti. Ognuno dei collaboratori, infatti, potrà aggiungere i propri Secrets in modo indipendente. Questo è particolarmente importante nei progetti open source o quando lavoriamo in team, perché garantisce che ciascun partecipante possa lavorare con le proprie credenziali, senza rischiare di compromettere quelle altrui.

Se un collaboratore clona il Repl, riceverà un ambiente “pulito”, privo di Secrets, e dovrà inserire i propri dati. Anche in fase di deploy o pubblicazione, Replit protegge i nostri Secrets impedendone l'esposizione pubblica.

Grazie a questa struttura a più livelli, possiamo lavorare in modo molto flessibile: gestiamo separatamente i Secrets delle singole applicazioni, centralizziamo quelli ricorrenti nel nostro account e manteniamo il pieno controllo sulla loro visibilità. È un sistema che ci permette di concentrarci sullo sviluppo senza doverci preoccupare costantemente della sicurezza dei nostri dati riservati. Per questo motivo, è buona pratica familiarizzare fin da subito con queste funzionalità e inserirle nel nostro flusso di lavoro quotidiano.

Conclusioni

In questa lezione abbiamo approfondito uno degli aspetti più importanti dello sviluppo su Replit: la gestione sicura dei Secrets. Abbiamo visto come, grazie all’interfaccia grafica integrata, possiamo aggiungere e utilizzare variabili d’ambiente in modo semplice ed efficace, evitando di esporre dati sensibili nel nostro codice. Questo ci consente di lavorare con API, database e altri servizi esterni in totale sicurezza.

Gestire correttamente i Secrets è una pratica fondamentale, non solo per motivi di sicurezza ma anche per garantire un flusso di lavoro ordinato, soprattutto quando collaboriamo in team o distribuiamo le nostre applicazioni.

Se vuoi aggiornamenti su Replit: Secrets e sicurezza delle variabili d'ambiente inserisci la tua email nel box qui sotto: