La fase di installazione del sistema operativo riveste una importanza

cruciale nell'intero processo di hardening di un server web poiché durante

questa fase devono essere prese delle decisioni che possono influire in maniera

decisiva sulla sicurezza dell'intero sistema.

Prima di avviare

l'installazione occorre compiere alcune verifiche ed, in particolare,

accertare:

- che l'hardware a disposizione sia compatibile con Windows 2000 (consultare

l'HCL detto anche elenco delle compatibilità hardware disponibile sul CD-ROM

d'installazione, nella cartella drive:supporthcl.txt,

oppure il sito http://www.microsoft.com/hcl; - che i driver delle varie periferiche hardware siano certificati: ciò serve a

garantire la loro qualità ed evita quei fastidiosi malfunzionamenti che possono

provocare una situazione di instabilità del sistema pericolosa sotto il profilo

della sicurezza; - che le principali risorse di sistema soddisfino una serie di requisiti

minimi: -

- processore Intel Pentium II da 300 Mhz;

- 128 MB RAM;

- disco da 850 MB;

- supporto da parte del BIOS della modalità di boot da CD-ROM;

- lettore CD-ROM 12X;

- floppy disk;

- uno o più adattatori di rete PCI Fast Ethernet.

- scheda e monitor super VGA e mouse;

- tape per effettuare il backup del sistema operativo e dei dati;

In realtà questi sono soltanto requisiti minimi e, come tali, non possono

essere certamente considerati soddisfacenti per un server web. Al contrario tali

requisiti dovrebbero essere tarati in modo tale da garantire la scalabilità del

sistema.

Partizionamento dei dischi

Una delle fasi più delicate del processo di installazione è quella

concernente il partizionamento dei dischi e la scelta del tipo di file system da

montare.

Partendo dal presupposto di una situazione ideale rappresentata

dalla presenza di un sistema con due dischi rigidi differenti, è consigliabile

suddividere il primo disco in due partizioni logiche, una dedicata al sistema

operativo e l'altra agli applicativi. Viceversa su un secondo disco è

consigliabile memorizzare soltanto i dati degli applicativi.

In entrambe le

situazioni per poter usufruire delle caratteristiche di sicurezza, efficienza e

compressione dei dati fornite da Windows 2000 bisogna creare le partizioni

utilizzando esclusivamente il file system NTFS.

Avvio del setup

Inizialmente il programma di setup viene eseguito in modalità a carattere

onde permettere di eseguire alcune operazioni preliminari (come ad esempio il

partizionamento dei dischi).

In ogni caso durante tale fase le operazioni più

salienti sotto il profilo della sicurezza sono: la scelta della password di

amministratore, la selezione dei componenti software da installare, la

configurazione del TCP/IP e la scelta se includere o meno il server in un

dominio Windows.

Una considerazione estemporanea merita invece l'assegnazione

al server di un nome che deve avvenire nel rispetto delle seguenti regole:

- sono permessi i numeri da 0 a 9 nonché i caratteri maiuscoli, minuscoli ed il trattino (–) ;

- non sono consentiti spazi o punti (.) ;

- per garantire la compatibilità con i sistemi DNS è possibile utilizzare un

nome con un numero massimo di 63 caratteri;

Scelta della password amministrativa

La scelta di una password per l'utente amministratore è senza dubbio un

passaggio cruciale che spesso non viene tenuto nella dovuta

considerazione.

Infatti se è vero che la password amministrativa può essere

cambiata in un qualsiasi momento successivo al completamento della

installazione, è anche vero che, nella migliore delle ipotesi, tale cambiamento

non avverrà prima di qualche mese per cui è di fondamentale importanza che il

server sia protetto da una password iniziale davvero robusta.

Il primo

presupposto affinché si possa parlare effettivamente di robustezza è dato dalla

lunghezza della password che in Windows 2000 può essere di 127 caratteri

massimo.

La lunghezza tuttavia non è di per sé una garanzia sufficiente se

essa non si accompagna ad altri presupposti.

Sostanzialmente possiamo

affermare che una password è tanto più robusta quanto più essa non sia

riconducibile ad alcun tipo di vocabolo presente in un comune dizionario (ciò

pone al riparo da determinate tipologie di attacco delle password dette per

l'appunto dictionary-based proprio perché prendono spunto da un set di vocaboli

di uso comune).

L'unico rimedio quindi consiste nell'impostare una password

in modo che essa comprenda non soltanto lettere (possibilmente maiuscole e

minuscole insieme) e numeri ma anche simboli non stampabili come i seguenti:

` ~ ! @ # $ % ^ & * ( ) _ + - = { } | [ ] : " ; ' < > ? , . /

Selezione del software

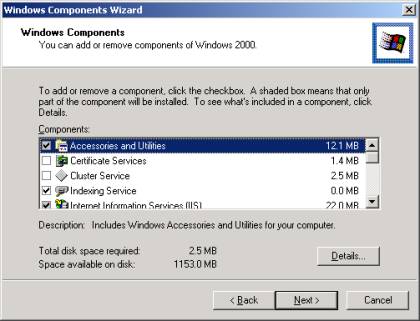

Il principio fondamentale è quello di installare soltanto i componenti

assolutamente necessari per il funzionamento del server tralasciando

invece tutti gli altri (Figura 1).

L'adozione di questo tipo di

approccio presenta alcuni vantaggi noti: innanzitutto ad un minor numero di

componenti corrisponde una minore probabilità che qualcuno di questi possa

essere affetto da un bug che influenza la sicurezza del sistema; in secondo

luogo ciò produce un impatto positivo sulle risorse di sistema in quanto queste

ultime non vengono appesantite attraverso l'esecuzione di software "inutile"; in

terzo luogo un beneficio esiste anche sotto il profilo della amministrazione del

sistema che risulta facilitata dalla presenza di pochi componenti.

Infine non

va dimenticato che, operando in questo modo, non viene preclusa la possibilità

di aggiungere un componente in una fase successiva alla prima installazione è

cioè quando effettivamente si prospetta la necessità di un suo utilizzo.

Configurazione del TCP/IP

Le considerazioni che seguono sulla configurazione della suite TCP/IP hanno

valore soltanto per quanto concerne l'interfaccia di rete pubblica del server

web.

Durante l'installazione, giunti alla fase di configurazione dei

protocolli di rete, occorre selezionare l'opzione Custom nella finestra

di dialogo Network Settings e, quindi, deselezionare tutte le voci con la

sola esclusione di Internet Protocol (TCP/IP) e Client for Microsoft

Networks.

Successivamente è necessario richiamare la finestra delle

proprietà (Figura...) del protocollo IP per l'inserimento di alcuni parametri

fondamentali quali l'indirizzo, la maschera di sottorete, il default gateway

nonché l'indirizzo del server DNS primario (a questo proposito rivolgersi al

proprio fornitore di connettività)

Inoltre cliccando su Advanced e

scegliendo la scheda Wins è necessario disabilitare la casella Enable

LMHOSTS Lookup e selezionare l'opzione Disable NetBios over TCP/IP

(Figura 2).

In sostanza queste impostazioni evitano che il server si trovi esposto, sul

lato pubblico delle connessioni, ad una serie di debolezze intrinseche del

protocollo NetBios su TCP/IP (nonché di SMB/CIFS) che potrebbero aumentare

notevolmente i rischi di una sua compromissione.

Dominio o workgroup ?

L'ultimo passaggio rilevante consiste nello stabilire se il server debba

essere configurato in modo da essere parte di un dominio Windows oppure se debba

funzionare in modalità standalone.

A tale proposito va detto che la soluzione

migliore è senza dubbio la seconda poiché, in caso di effettiva compromissione

dell'host, essa impedisce che l'eventuale aggressore possa sfruttare le

relazioni di dominio per guadagnare l'accesso a quest'ultimo ed agli altri

sistemi che di esso fanno parte.

Attività post-installazione

Una volta terminata l'installazione occorre compiere altre due attività:

innanzitutto l'installazione del Microsoft

High Encryption Pack che innalza il livello di sicurezza del server a

128 bit ed, in secondo luogo, l'applicazione dell'ultimo Service

Pack e degli hot fixes rilasciati .

È importante che queste attività

siano effettuate prima di iniziare la configurazione vera e propria del sistema

(creazione di accounts, definizione di policies, etc..).

Inoltre è da tenere

in considerazione che gli hot fixes rilasciati da Microsoft vanno applicati

soltanto in caso di effettiva necessità.